ครอบคลุมการวิเคราะห์ Log จาก Firewall, Server, Network, WiFi, Email, Antivirus และ Cloud Security พร้อมการแจ้งเตือนอัตโนมัติผ่าน Telegram

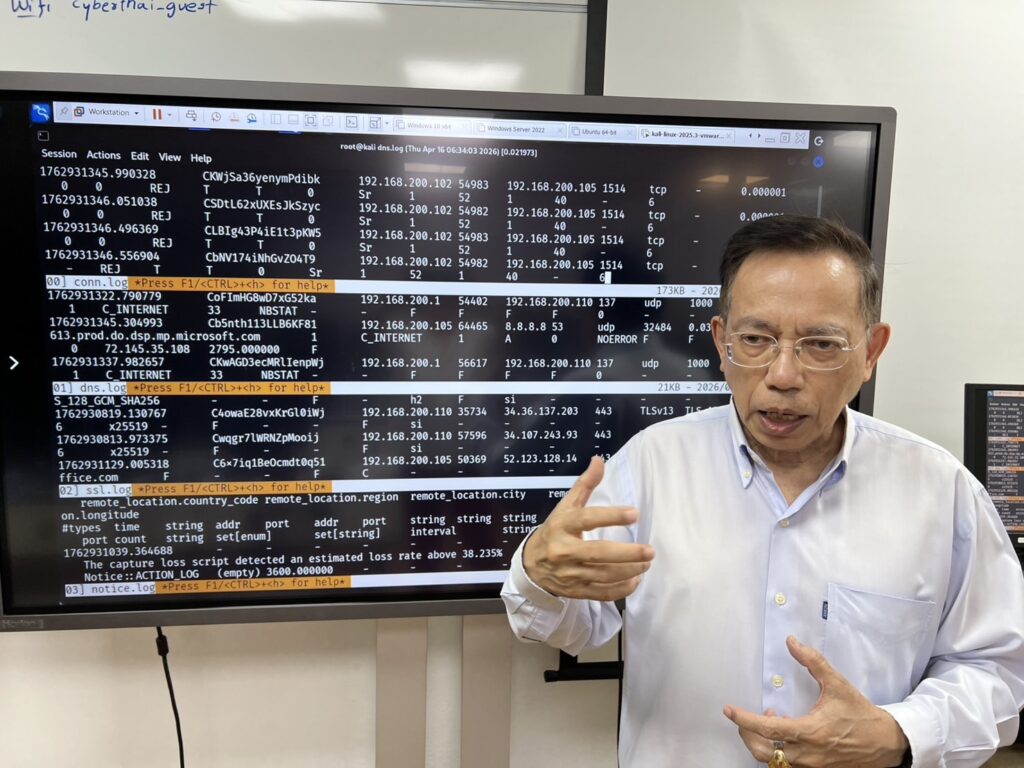

ในยุคที่ระบบเครือข่าย ระบบความมั่นคงปลอดภัย อีเมล เซิร์ฟเวอร์ อุปกรณ์ป้องกันมัลแวร์ และระบบ Cloud สร้าง Log จำนวนมหาศาลตลอดเวลา ความท้าทายที่แท้จริงไม่ได้อยู่ที่การ “มีข้อมูลไม่พอ” แต่อยู่ที่การมีข้อมูลมากเกินกว่าจะอ่าน วิเคราะห์ และตัดสินใจได้ทันด้วยวิธีการแบบเดิมอีกต่อไป วันนี้องค์กรไม่ได้ต้องการเพียงคนที่เปิด Log ดูเป็น แต่ต้องการคนที่สามารถเปลี่ยนข้อมูลจำนวนมากให้กลายเป็น Insight ที่มีความหมาย ตรวจจับความผิดปกติได้รวดเร็ว มองเห็นรูปแบบการโจมตีได้ชัด และตอบสนองต่อเหตุการณ์ได้อย่างมีประสิทธิภาพ นี่คือเหตุผลที่หลักสูตร AI-Powered Network & Cybersecurity Operations: Log Analysis, Threat Detection & Automation ถูกออกแบบขึ้นมาอย่างเข้มข้น เพื่อพาผู้เรียนก้าวจากการเป็นผู้ดู Log แบบเดิม ไปสู่การเป็นมืออาชีพที่สามารถใช้ AI เป็น “ผู้ช่วยวิเคราะห์ระดับสูง” ได้จริงในงานเครือข่ายและความปลอดภัย

หลักสูตรนี้ไม่ใช่การเรียน AI แบบผิวเผิน และไม่ใช่หลักสูตรที่พูดถึงอนาคตอย่างลอย ๆ แต่เป็นหลักสูตรที่พาผู้เรียนลงมือทำกับข้อมูลจริง กระบวนการจริง และสถานการณ์ที่ใกล้เคียงกับงานจริงในองค์กรอย่างยิ่ง ผู้เรียนจะได้เรียนรู้วิธีดึง Log จาก Firewall, Windows Server, Linux Server, Wazuh, Zeek, Cisco, Aruba, Email Security, Antivirus และ Cloud Security จากนั้นใช้ Python และ Prompt Engineering เชื่อมข้อมูลเหล่านั้นเข้าสู่ AI เพื่อวิเคราะห์พฤติกรรมผิดปกติ ตรวจจับภัยคุกคาม สรุปภาพรวมเหตุการณ์ และสร้างการแจ้งเตือนอัตโนมัติผ่าน Telegram ได้อย่างเป็นระบบ สิ่งที่เคยใช้เวลานาน สิ้นเปลืองแรง และต้องอาศัยประสบการณ์สูงในการตีความ จะถูกยกระดับให้เร็วขึ้น ชัดขึ้น และมีพลังมากขึ้นอย่างเห็นได้ชัด

ความโดดเด่นของหลักสูตรนี้อยู่ที่การทำให้ผู้เรียนเห็นภาพว่า AI ไม่ได้มาแทนผู้เชี่ยวชาญ แต่เข้ามาเพิ่มขีดความสามารถของผู้เชี่ยวชาญให้ก้าวไปอีกระดับ ผู้ที่ผ่านหลักสูตรนี้จะไม่เพียงแค่ “รู้จัก AI” แต่จะสามารถใช้ AI ทำงานร่วมกับระบบ Security และ Network ได้จริง สามารถสร้าง Workflow การวิเคราะห์ Log แบบอัตโนมัติ สร้าง Security Dashboard Demo ได้ สรุปเหตุการณ์ระดับ Incident ได้ และเชื่อมข้อมูลข้ามโดเมนตั้งแต่อีเมล เครื่องปลายทาง ไฟร์วอลล์ ไปจนถึง Cloud ได้อย่างมีมุมมองแบบมืออาชีพ นี่คือหลักสูตรสำหรับผู้ที่ไม่ต้องการเป็นเพียงผู้ตามกระแส AI แต่ต้องการเป็นคนที่นำ AI มาเปลี่ยนวิธีทำงานของตนเองให้เหนือกว่า เร็วกว่า และมีคุณค่าต่อองค์กรมากกว่าเดิมอย่างแท้จริง หากคุณต้องการยกระดับตนเองสู่การเป็น AI-Driven Network & Cybersecurity Professional หลักสูตรนี้คือจุดเริ่มต้นที่ไม่ควรพลาด

สิ่งที่ท่านจะได้รับ หลักสูตรนี้ออกแบบมาเพื่อให้ผู้เรียนสามารถ

- วิเคราะห์ Log จาก Firewall / Server / Network Device ด้วย AI

- สร้าง Workflow การตรวจจับ Threat แบบอัตโนมัติ

- ใช้ AI วิเคราะห์ Pattern การโจมตี (Brute Force, Scan, Lateral Movement)

- ดึง Log จาก FortiGate, Palo Alto, Cisco, Aruba, Windows Server Windows10/11 Linux Server

- วิเคราะห์ ปัญหา WiFi ด้วย AI (Roaming, Interference, Packet Loss)

- เขียน Script + Prompt เพื่อสร้าง “AI SOC เบื้องต้น”

จำนวนวันอบรม : 3 วัน

ผู้ที่เหมาะสมเข้าอบรมในหลักสูตรนี้

- Network Engineer

- Network Administrator

- Network Operations Engineer (NOC Engineer)

- Cybersecurity Engineer

- Security Engineer / Analyst

- SOC Analyst (Tier 1 / Tier 2 / Tier 3)

- Firewall Engineer

- Network Security Engineer

- System Administrator

- Windows Server Administrator

- Linux System Engineer

- DevOps Engineer

- IT Infrastructure Engineer

- IT Operations Engineer

- Cloud Engineer (Security / Network Focus)

- SIEM Engineer (เช่น Wazuh, Splunk, ELK)

- Log Analysis Engineer

- Cybersecurity Consultant

- IT Security Consultant

- Technical Support Engineer (ระดับ Advanced / Enterprise)

รายละเอียดหลักสูตร

Day 1: Foundation + Log Ingestion + AI Basics

1. AI for Network & Cybersecurity

1.1 จากการ Monitoring แบบดั้งเดิมสู่ AI-driven SOC

- แนวคิดของ Traditional Monitoring, Rule-based Monitoring และ AI-assisted Monitoring

- ข้อจำกัดของการวิเคราะห์ Log แบบ Manual ในยุคที่ข้อมูลมีปริมาณสูง

- บทบาทของ AI ในงาน NOC, SOC, Incident Analysis และ Threat Hunting

- การยกระดับจาก Reactive Operations ไปสู่ Proactive และ AI-Driven Operations

1.2 ประเภทของ Log

- Firewall Log (FortiGate / Palo Alto / Cisco ASA / FirePower)

- Endpoint Log (Windows 10/11 / Windows Server 2022/2025 / Linux Server)

- Network Log (Cisco / Aruba และอุปกรณ์ Network ทั่วไป)

- Security Log (Wazuh / Zeek / Splunk)

- Email Log

- SMTP / IMAP / Mail Gateway Log

- Mail Delivery Failure

- Suspicious Sender / Attachment / URL Indicators

- Antivirus / Endpoint Protection Log

- Malware Detection

- Quarantine Event

- Suspicious Process / Behavioral Detection

- Cloud Security Log

- Cloud Access Log

- Identity / Authentication Log

- API Activity Log

- Cloud Threat / Misconfiguration Alerts

1.3 วิธีการที่ AI ใช้ในการวิเคราะห์

- Pattern Recognition

- Anomaly Detection

- NLP สำหรับ Log Analysis

- Context-aware Log Interpretation

- AI-based Classification และ Prioritization

- AI-assisted Summarization สำหรับ Incident Triage

2. Log Sources & Architecture

2.1 Architecture

- จาก Log Collection เข้าสู่ Processing แล้วนำไปยัง AI Analysis

- Log Pipeline Architecture

- การเตรียมข้อมูลก่อนส่งให้ AI

- การออกแบบ Flow สำหรับงาน Detection และ Investigation

2.2 Syslog / API / File-based Log

- Syslog-based Collection

- API-based Collection

- File-based Log Ingestion

- Email Security Log Extraction

- Antivirus Console / Endpoint Log Export

- Cloud Security Log Retrieval ผ่าน API หรือ Export File

2.3 Integration

- Wazuh (SIEM)

- Zeek (Network Sensor)

- Splunk

- Email Security Gateway / Mail Server Log

- Antivirus / EDR / Endpoint Security Platform

- Cloud Security Platform / Cloud-native Log Source

3. Setting Up Lab Environment

3.1 Environment

- Ubuntu (Log Collector / AI Processing Node)

- Windows Server 2022 / Windows 10/11 / Linux Server

- Kali Linux (Attack Simulation)

- FortiGate / Palo Alto / Cisco FirePower

- Email Server หรือ Sample Email Security Log Environment

- Endpoint / Antivirus Sample Log Environment

- Cloud Security Sample Log Environment

3.2 Tools

- Python

- Ollama / Local AI Model

- Basic API Usage

- AI Prompt Engineering for Network and Security

- JSON / CSV / Syslog Parsing

- Telegram Bot API สำหรับ Alert Notification

Labs Day 1

Lab 1: Setup Log Environment (Wazuh + Zeek)

Lab 2: ส่ง Log จาก Windows Server เข้า Wazuh หรือ Splunk

Lab 3: Capture Network Traffic ด้วย Zeek

Lab 4: Generate Attack Log จาก Kali (SSH, RDP Scan)

Lab 5: Export FortiGate Log (Syslog)

Lab 6: Parse Log ด้วย Python (พื้นฐาน)

Lab 7: ใช้ AI วิเคราะห์ Log แบบ Manual Prompt

Lab 8: เปรียบเทียบ Log ปกติ vs Log โจมตี

Lab 8A: Import และ Parse Email Security Log ด้วย Python

Lab 8B: Import และ Parse Antivirus / Endpoint Security Log ด้วย Python

Lab 8C: Import และ Parse Cloud Security Log ด้วย Python

Day 2: AI Log Analysis + Threat Detection

4. AI Prompt Engineering for Log Analysis

4.1 เทคนิค Prompt

- Summarization

- Classification

- Threat Detection

- Incident Prioritization

- Root Cause Hinting

- False Positive Reduction

4.2 ตัวอย่าง Prompt

- “Analyze abnormal behavior”

- “Identify attack pattern”

- “Find suspicious IP”

- “Summarize email-based threat indicators”

- “Identify malware-related endpoint behaviors”

- “Highlight abnormal cloud authentication patterns”

- “Generate response recommendation for SOC analyst”

5. Firewall Log Analysis (Deep Dive)

5.1 FortiGate Log Structure

5.2 Palo Alto Log Structure

5.3 Cisco ASA / FirePower Log Structure

5.4 วิเคราะห์

- Deny Traffic

- Port Scan

- Brute Force

- Policy Violation

- Threat Signature Alert

- Suspicious East-West Traffic

6. SIEM + AI Integration

6.1 วิธีการดึง Wazuh Log ไปที่ AI

6.2 วิธีการดึง Zeek Log ไปที่ AI

6.3 วิธีการดึง FortiGate และ Palo Alto Firewall Log ไปที่ AI

6.4 วิธีการดึง Cisco / Aruba และ Network Log ไปที่ AI

6.5 วิธีการดึง Windows 10/11 และ Windows Server 2019/2022/2025 Log ไปที่ AI

6.6 วิธีการดึง Linux Server และ Email Server Log ไปที่ AI

6.7 วิธีการดึง Antivirus Log ไปที่ AI

6.8 วิธีการดึง Cloud Security Log ไปที่ AI

6.9 การวิเคราะห์ Email Security Log ด้วย AI

- Suspicious Sender Pattern

- Failed Delivery / Relay Misuse

- Attachment Risk Indicators

- URL / Link-based Threat Clues

- Phishing-oriented Log Pattern Analysis

6.10 การวิเคราะห์ Antivirus / Endpoint Security Log ด้วย AI

- Malware Detection Event

- Repeated Detection from Same Host

- Quarantine / Remediation Event

- Suspicious Process / Behavioral Event

- Host-level Risk Summarization

6.11 การวิเคราะห์ Cloud Security Log ด้วย AI

- Suspicious Login / Impossible Travel Style Pattern

- Repeated Authentication Failure

- Unusual API Invocation

- Privilege-related Activity

- Cloud Misconfiguration / Exposure Clues

6.12 Correlation

- การตรวจสอบและวิเคราะห์ Log ที่มาจากหลายแหล่ง (Multi-source Detection)

- Correlating Email ไปสู่ Endpoint สู่ Firewall ไปยัง Cloud Activity

- Correlating Identity Event กับ Network Event

- Cross-domain Incident Narrative with AI

7. Attack Pattern Recognition

7.1 Brute Force

7.2 Port Scanning

7.3 Lateral Movement

7.4 Data Exfiltration Pattern

7.5 Email-based Threat Pattern

- Phishing Attempt Indicators

- Suspicious Attachment Delivery

- Account Abuse Clues

7.6 Malware / Endpoint Compromise Pattern

- Repeated Detections

- Behavioral Trigger Sequence

- Process Anomaly

7.7 Cloud Security Threat Pattern

- Abnormal Access Pattern

- Suspicious Account Usage

- Unusual Administrative Change

- API Abuse / Excessive Query Pattern

Labs Day 2

Lab 9: Prompt วิเคราะห์ Firewall Log (FortiGate)

Lab 10: วิเคราะห์ Palo Alto Threat Log

Lab 11: Detect Brute Force จาก Windows Event Log

Lab 12: วิเคราะห์ Zeek DNS Log (หา DNS Tunneling)

Lab 13: Correlate Log (Firewall + Server)

Lab 14: Identify Attacker IP ด้วย AI

Lab 15: วิเคราะห์ Failed Login Pattern

Lab 16: หา Port Scan Behavior

Lab 17: วิเคราะห์ Traffic Spike

Lab 18: สร้าง Threat Summary Report อัตโนมัติ

Lab 18A: วิเคราะห์ Email Security Log เพื่อหา Phishing หรือ Suspicious Sender Pattern

Lab 18B: วิเคราะห์ Antivirus / Endpoint Security Log เพื่อหาพฤติกรรม Malware และ Quarantine Event

Lab 18C: วิเคราะห์ Cloud Security Log เพื่อหาพฤติกรรม Authentication ผิดปกติและ API Activity ที่น่าสงสัย

Lab 18D: Correlate Email + Endpoint + Firewall Log ด้วย AI

Lab 18E: ให้ AI สร้าง Incident Summary แบบ Cross-domain จากหลายแหล่งข้อมูล

Day 3: Automation + AI SOC + WiFi Analysis + Alerting

8. Log Automation with Python + AI

8.1 เขียน Script

- ดึง Log จาก API (FortiGate / Cisco)

- Read Log File

- ส่งเข้า AI

- ดึง Email Security Log จากไฟล์หรือ API

- ดึง Antivirus / Endpoint Security Log จากไฟล์หรือ API

- ดึง Cloud Security Log จากไฟล์ Export หรือ API

- Normalize Log Format ก่อนส่งเข้า AI

8.2 Workflow

- การรวบรวม

- การ Analyze

- การจัดลำดับความสำคัญ

- การสร้าง Alert

- การแจ้งเตือนแบบอัตโนมัติ

- การส่งผลลัพธ์ไปยัง Telegram

9. Build AI-powered SOC Dashboard

9.1 Dashboard Concept

- Executive View

- Analyst View

- Incident-oriented Visualization

- AI Summary Panel

- Cross-source Event Correlation View

9.2 Visualization

- Threat Map

- Top Attacker

- Anomaly Detection

- Email Threat Overview

- Endpoint Threat Overview

- Cloud Security Event Overview

- Alert Timeline

- Severity Distribution

10. Network Device Log Analysis

10.1 Cisco Syslog

10.2 Aruba Log

10.3 Log จากอุปกรณ์ Network อื่นๆ

10.4 วิเคราะห์

- Interface Down

- Packet Drop

- Routing Issue

- Device Health-related Events

- Authentication Failure on Network Infrastructure

11. AI for WiFi Troubleshooting

11.1 ปัญหาที่เจอบ่อย

- Roaming Fail

- High Latency

- Interference

- Weak Signal

- Retry สูงผิดปกติ

11.2 ใช้ AI วิเคราะห์

- Signal Strength

- Client Behavior

- Retry Rate

- Event Correlation กับ Client Complaint

- AI-assisted Troubleshooting Summary

12. Alerting, Notification & Operational Response

12.1 หลักการออกแบบ Alert จากผลวิเคราะห์ของ AI

- Alert Threshold

- Severity Mapping

- Alert Fatigue Reduction

- Actionable Alert Design

12.2 การแจ้งเตือนผ่าน Telegram

- แนวคิดการใช้ Telegram เป็นช่องทาง Alert

- รูปแบบข้อความแจ้งเตือนที่อ่านง่ายสำหรับ SOC / NOC

- การส่งข้อความ Alert จาก Python Script

- การแนบสรุปผลจาก AI ไปยังข้อความแจ้งเตือน

- การแยก Alert ตามระดับ Low / Medium / High / Critical

- การสร้างข้อความแจ้งเตือนแบบ Incident Summary

- การแจ้งเตือนเมื่อพบ Email Threat, Malware Event, Cloud Security Anomaly

- การแจ้งเตือนจาก Correlated Event หลายแหล่ง

12.3 ตัวอย่าง Operational Use Case

- Firewall Attack Alert → Telegram

- Windows Brute Force Alert → Telegram

- Suspicious Email Pattern Alert → Telegram

- Malware Detection Summary → Telegram

- Cloud Authentication Anomaly Alert → Telegram

13. Final Use Case (Real-world Scenario)

13.1 Simulated Attack

- External attacker

- Internal lateral movement

- Email-based suspicious activity

- Endpoint malware-related event

- Cloud-side suspicious access activity

13.2 AI วิเคราะห์

- Timeline

- Root Cause

- Multi-source correlation

- Mitigation

- Executive Summary

- Analyst Summary

- Telegram Alert Notification

Labs Day 3

Lab 19: เขียน Python Script ดึง Log จาก FortiGate API

Lab 20: ดึง Cisco Syslog

Lab 21: ส่ง Log เข้า AI อัตโนมัติ

Lab 22: สร้าง Alert Script

Lab 23: วิเคราะห์ Aruba Log

Lab 24: วิเคราะห์ Packet Loss จาก Network Log

Lab 25: WiFi Log Analysis (Retry / RSSI)

Lab 26: วิเคราะห์ Roaming Issue

Lab 27: สร้าง Dashboard SOC (Basic)

Lab 28: Correlate Multi-source Log

Lab 29: Detect Data Exfiltration

Lab 30: Final Lab – AI Incident Response Simulation

Lab 31: เขียน Python Script ดึง Email Security Log แล้วส่งเข้า AI

Lab 32: เขียน Python Script ดึง Antivirus / Endpoint Security Log แล้วส่งเข้า AI

Lab 33: เขียน Python Script ดึง Cloud Security Log แล้วส่งเข้า AI

Lab 34: สร้าง AI-based Alert Classification Script

Lab 35: ส่ง Alert ไปยัง Telegram จากผลวิเคราะห์ของ AI

Lab 36: สร้าง Telegram Message Template สำหรับ Firewall / Email / Endpoint / Cloud Alert

Lab 37: เชื่อมโยงเหตุการณ์ภัยคุกคามจากอีเมลกับการแจ้งเตือนบนเครื่องปลายทางและพฤติกรรมของไฟร์วอลล์ แล้วสรุปผลเพื่อแจ้งเตือนอัตโนมัติผ่าน Telegram

Lab 38: สร้าง Daily AI Security Summary แล้วส่งเข้า Telegram

Lab 39: สร้าง Critical Incident Alert Workflow แบบอัตโนมัติ

Lab 40: Final Integrated Lab – Multi-source AI Analysis + Dashboard + Telegram Alerting